[ Dreamhack ] link

링크

링크는 컴파일의 마지막 단계로 알려져있다. 프로그램에서 어떤 라이브러리의 함수를 사용한다면, 호출된 함수와 실제 라이브러리의 함수가 링크 과정에서 연결된다.

리눅스에서 C 소스 코드는 전처리, 컴파일, 어셈블 과정을 거쳐 ELF형식을 갖춘 오브젝트 파일로 번역된다.

오브젝트 파일은 실행 가능한 형식을 갖추고 있지만, 라이브러리 함수들의 정의가 어디 있는지 알지 못하므로 실행은 불가능하다.

링크를 거치고 나면 프로그램에서 함수를 호출할 때, 함수의 정의가 있는 라이브러리에서 함수의 코드를 찾고 해당 코드를 실행하게 된다.

라이브러리와 링크의 종류

동적 라이브러리를 링크하는 동적 링크, 정적 라이브러리를 링크하는 정적 링크로 나뉜다.

동적 링크

프로그램을 사람, 라이브러리를 도서관이라고 비유했을 때, 동적 링크는 가장 자연스러운 도서관 사용 방법이다. 사람이 도서관에 방문해서 원하는 책의 위치를 찾고, 그 책에서 정보를 습득하는 과정과 유사하다.

동적 링크된 바이너리를 실행하면 동적 라이브러리가 프로세스의 메모리에 매핑된다. 그리고 실행 중에 라이브러리의 함수를 호출하면 매핑된 라이브러리에서 호출할 함수의 주소를 찾고, 그 함수를 실행한다.

정적 링크

정적 링크는 도서관에서 필요한 모든 책을 암기하는 것과 같다. 정적 링크를 하면 바이너리에 정적 라이브러리의 필요한 모든 함수가 포함된다. 따라서 해당 함수를 호출할 때, 라이브러리를 참조하는 것이 아니라, 자신의 함수를 호출하는 것처럼 호출할 수 있다.

비교를 위한 코드

#include <stdio.h>

int main() {

puts("Hello, world!");

return 0;

}

이 코드를 작성하고

$ gcc -o static hello-world.c -static

$ gcc -o dynamic hello-world.c -no-pie

정적 컴파일하여 static을, 동적 컴파일하여 dynamic을 생성한다.

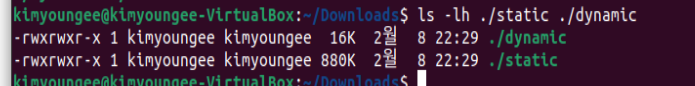

용량부터 비교해본다!

static의 용량이 훨씬 많은걸 알 수 있다. 당연하다. 정적 링크는 바이너리에 정적 라이브러리의 필요한 모든 함수를 포함하니까!

호출 방법을 보기위해 디스어셈블 해본다.

static은 puts가 있는 0x40c140을 직접 호출한다. dynamic은 put의 plt주소인 0x401040을 호출한다.

차이가 발생하는 이유는 동적 링크된 바이너리는 함수의 주소를 라이브러리에서 찾아야하기 때문이다. 여기서 plt는 이 과정에서 사용되는 테이블이다.

PLT & GOT

PLT와 GOT는 라이브러리에서 동적 링크된 심볼의 주소를 찾을 때 사용하는 테이블이다.

바이너리가 실행되면 ASLR에 의해 라이브러리가 임의의 주소로 매핑된다. 이 상태에서 라이브러리 함수를 호출하면, 함수의 이름을 바탕으로 라이브러리에서 심볼들을 탐색하고, 해당 함수의 정의를 발견하면 그 주소로 실행 흐름을 옮기에 된다.

이때 반복적으로 호출되는 함수의 정의를 매번 탐색해야 한다면 비효율적이다. 그래서 ELF는 GOT라는 테이블을 두고 reslove된 함수의 주소를 해당 테이블에 저장한다. 그리고 나중에 다시 해당 함수를 호출하면 저장된 주소를 꺼내서 사용한다.

예제 코드를 통해 이해를 해보자

#include <stdio.h>

int main() {

puts("Resolving address of 'puts'.");

puts("Get address from GOT");

}

gcc -o got got.c -no-pie 컴파일!

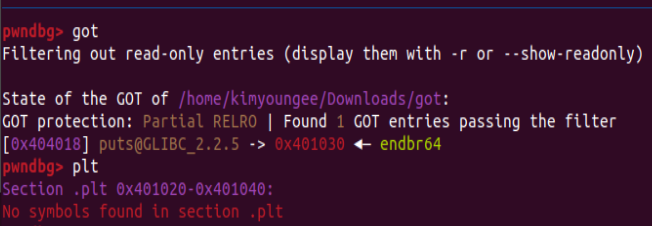

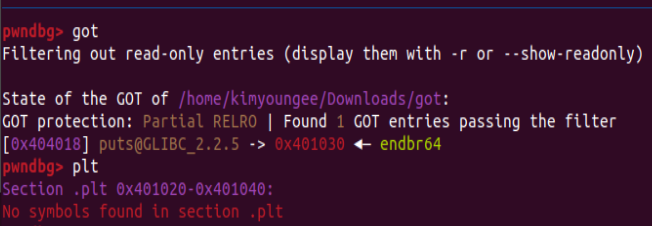

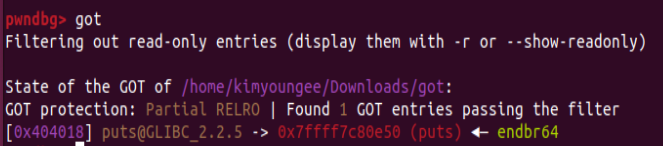

resolve 되기 전

got.c를 컴파일하고 실행한 직후에 GOT의 상태를 보여주는 명령어인 got를 사용한다.

puts의 GOT 엔트리인 0x404018에는 아직 puts의 주소를 찾기 전이므로 함수 주소 대신 .plt 섹션 어딘가의 주소인 0x401030이 적혀있다.

main()에서 puts@plt를 호출하는 지점에 중단점을 설정하고, -> b*main+18

내부로 따라가보자. ->si

pwndbg context에서 DISASM 부분은 프로그램에서 명령어가 호출되는 순서인 제어흐름을 보여준다.

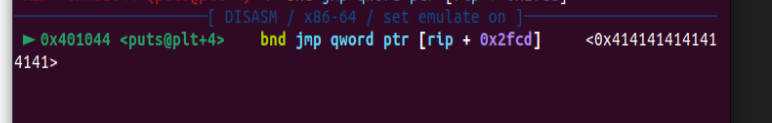

PLT에서는 먼저 puts의 GOT 엔트리에 쓰인 값인 0x401030으로 실행 흐름을 옮긴다. 실행 흐름을 따라가면 _dl_runtime_resolve_xsave 가 호출될 것임을 알 수 있다.

여기서 코드를 조금 더 실행시키면 _dl_runtime_resolve_xsave 라는 함수가 실행되는데, 이 함수에서 puts 의 주소가 구해지고, GOT 엔트리에 주소를 쓴다.

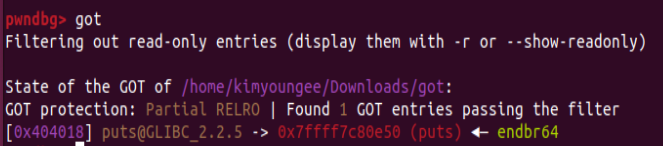

실제로 ni 명령어를 반복적으로 수행해서 _dl_runtime_resolve_xsave 안으로 진입한 후, finish 명령어로 함수를 빠져나오면, puts 의 GOT 엔트리에 libc 영역 내 실제 puts 주소인 0x7ffff7e02ed0 가 쓰여 있는 모습을 확인할 수 있다.

비교

0x401030에서 0x7ffffc80e50 으로 바뀜

시스템 해커의 관점에서 보면 PLT에서 GOT를 참조하여 실행 흐름을 옮길 때, GOT의 값을 검증하지 않는다는 보안상의 약점이 있다.

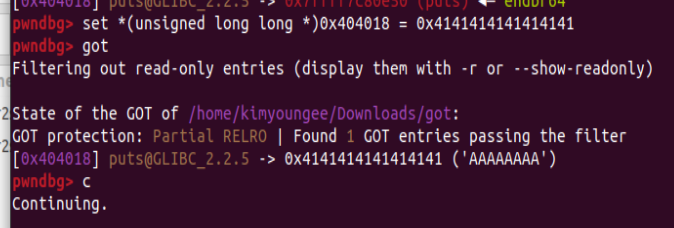

만약 앞의 예에서 puts의 GOT 엔트리에 저장된 값을 공격자가 임의로 변경할 수 있으면, puts가 호출될 때 공격자가 원하는 코드가 실행되게 할 수 있다.

GOT 엔트리에 저장된 값을 임의로 변조할 수 있는 수단이 있음을 가정하고, 이 공격 기법이 가능한지 gdb를 이용하여 간단하게 실험을 해볼 수 있다. got바이너리에서 main() 내 두 번째 puts() 호출 직전에 puts의 GOT 엔트리를 “AAAAAAAA”로 변경한 후 실행시키면, 실제로 “AAAAAAAA”로 실행 흐름이 옮겨지는 것을 확인할 수 있다.

GOT 엔트리에 임의의 값을 오버라이트(Overwrite)하여 실행 흐름을 변조하는 공격 기법을 GOT Overwrite라고 한다.